企業が不正アクセスされて、顧客情報が漏えいしたというニュースは後を絶たないですね。

パスワードは、複雑で長いものにしているので大丈夫でしょう。

これは今では通用しませんし、かなり危険な状態です。

今の時代(2026年現在)、単純なパスワード管理では、リスト型攻撃・フィッシング詐欺・セッション乗っ取りといった高度化した攻撃には対応できません。

この記事では、

◉ なぜパスワード単体では不十分なのか

◉ 二段階認証(2FA) の限界と正しい使い方

◉ 2026年時点で最も安全なGoogleアカウント保護構成

について解説していきます。

この記事では次の3点を整理します。

◉ パスワードだけが危険な理由

◉ 二段階認証(2FA)は十分安全なのか

◉ パスキーはより安全なのか

パスワードだけではなぜ危険なのか?

パスワードはアカウントを守る「最初の防御の壁」ですが、現代のサイバー攻撃ではその防御力は簡単に突破されるようになっています。

漏洩したパスワードの悪用(リスト型攻撃)

サイバー攻撃で、会社・企業の個人情報が漏えいしたというニュースをよく見聞きしますよね。

世界中で数十億件ものIDとパスワードの組み合わせが流出しています。

攻撃者はこの流出データを悪用して、他のサービスへのログインを試みます。これがリスト型攻撃です。多くのユーザーが複数のサービスで似たようなパスワードを使い回しているので、一つのサービスからパスワードが漏れると、Googleアカウントも簡単に侵害されてしまいます。

つまり、どんなに長い複雑なパスワードを作って注意していたとしても、外部に漏洩することは十分ありえる! わけです。

もうすでにどこかで、自分の個人情報は漏洩しているかもしれません。

巧妙化する「なりすまし」(フィッシング詐欺)

フィッシング詐欺とは、本物そっくりの偽サイトに誘導してユーザーにパスワードを入力させるという手法です。

一昔前では変な日本語だったりして気づけたのですが、最近はAIが進んで攻撃メールの日本語も自然ですし、偽サイトも見分けがつかなくなっています。

全く気付かずに、パスワードを入力してしまう危険は高くなっています。

二段階認証をすり抜ける脅威(セッションハイジャック)

実は最近、二段階認証を導入していても突破されたという報告が上がってきています。

攻撃者はフィッシング詐欺によって、パスワードだけでなくログイン後に発行されるセッション情報(Cookie)を盗み出します。

これによってパスワードや認証コードの入力なしに、ユーザーのログイン状態を乗っ取っているのです。恐ろしいですね。

どんなに複雑なパスワードを設定しても、下記のような危険があります。

■ 流出リスク

サービス側の情報漏洩が起きれば、アカウントとパスワードごと流出してしまう可能性があります。

■ フィッシング攻撃

本物にそっくりの偽サイトに誘導されて、本人がパスワードを気づかずにそのまま入力してしまうケースがあります。そうなるとパスワードの複雑さは関係なく、不正な第三者の手に渡ってしまいます。

■ パスワードの使い回し問題

上記のようにどこか1つのサービスでアカウントとパスワードが漏れてしまうと、他のサービスが芋づる式に突破される危険があります。

なので現在では、パスワード単体での保護は十分とは言えません。

パスワードが外部へ漏れるとどうなるか?

パスワードが漏れるということは、その情報をつかんだ第三者は簡単にログインして情報を見ることができるということになります。

まず単純に、プライベートなメール本文が全て閲覧されてしまうことになります。

それだけではなく、銀行やショッピングサイトのアカウントが第三者の手に渡ると、本人に成り済まして購入されたり、住所、生年月日など個人を特定する情報全てが盗まれます。

連絡先も登録しているなら、連絡を取っている相手にも被害を拡大させてしまうことになりますよね。

二段階認証(2FA)とは?

パスワードの限界を補うために、まず導入すべきなのは二段階認証。

二段階認証とは「パスワード + 別の認証要素」の組み合わせのことです。

不正な攻撃者にあなたのパスワードが漏れたとしても、第二要素(あなたのスマートフォン・生体認証など)を突破できなければログインできないようにする仕組みです。

認証方法の種類とセキュリティレベル

二段階認証(2FA)には、下記のような種類があります。

| 認証方法 | 安全性 | 特徴 |

| パスキー | 最高 | パスワード不要。フィッシング耐性が非常に高く、2026年現在、Googleが最も推奨。 |

| セキュリティキー | 最高 | 専用のUSBキーなど。物理的な鍵として機能し、非常に強固。 |

| Googleからの メッセージ | 高 | スマートフォンに届く通知をタップするだけ。SMSよりも安全。 |

| 認証アプリ | 中 | 30~60秒ごとに変わる6桁のコードを入力。SMSよりも安全。 |

| SMS/音声 | 低 | SIMスワップなどの攻撃に弱く、強固ではない。 |

二段階認証で確実に守れるか?

前述の通り SMS(ショートメール)での認証は弱いと評判で、高度なセッションハイジャック攻撃には対応できません。

それで2026年現在 Googleは「パスキー」に移行するよう強く推奨しています。

パスキーというのはデバイスにのみ保存されるもので、フィッシング攻撃に対して非常に高い耐性を持ち、従来のパスワード認証よりも安全性が大幅に向上します。

パスキーを有効にすることで、パスワードを使わずに安全で便利なログインができます。

導入すべき二段階認証アプリの比較

認証アプリは2026年の今では完璧な防御ではなくなっていますが、パスキーに対応していないサービスもまだまだ多いので、有効な手段です。

代表的なアプリには以下のようなサービスがあります。

◉ Google Authenticator

◉ Microsoft Authenticator

| 認証アプリ | 特徴 |

| Google Authenticator | シンプルで軽量。Googleアカウントとの親和性が高い。Googleアカウントへのクラウドバックアップに対応。 |

| Microsoft Authenticator | パスワードマネージャー機能も搭載。プッシュ通知による承認が可能。クラウドバックアップに対応。 |

Google Authenticator がシンプルで連携がスムーズです。

特にクラウドバックアップ機能が追加されたので、機種変更時の「認証コードの移行」ができるようになりました。

🔲 使い捨てパスコードの数字が30~60秒ごとに変わる

🔲 数字のコードは端末(スマホ・PC)内だけで生成されるので、通信で盗み見されることはない

🔲 フィッシングサイトがコードを盗んでも時間が短く悪用は極めて困難

Googleアカウント二段階認証の設定手順

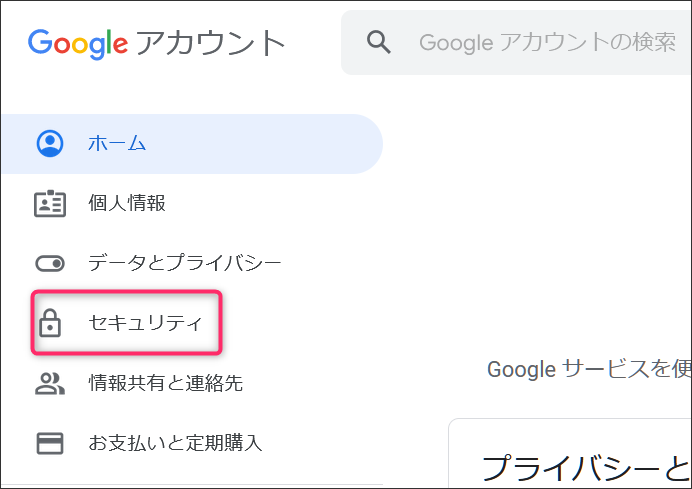

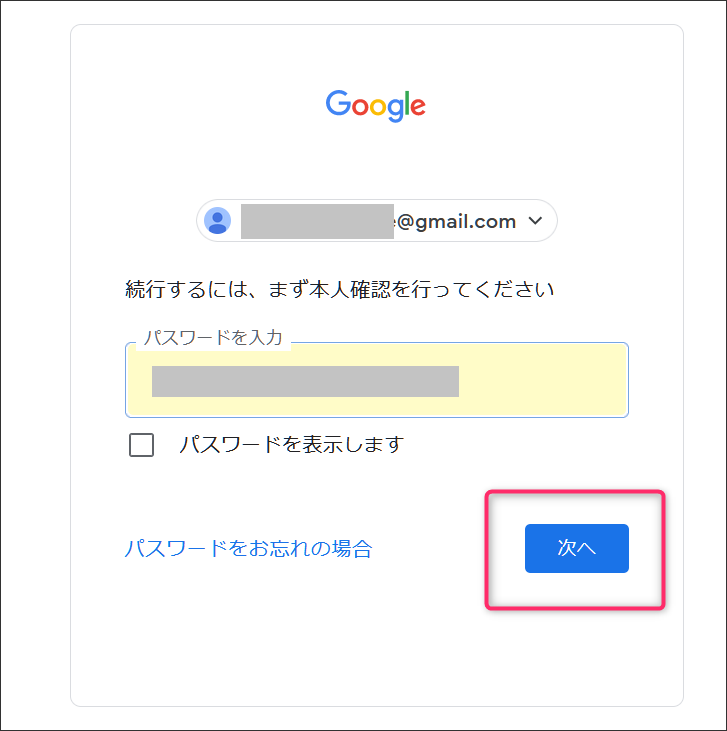

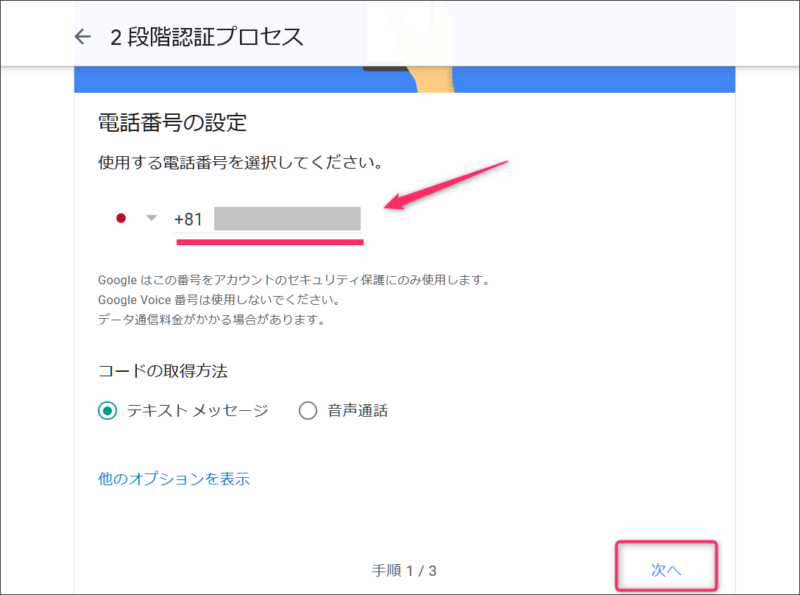

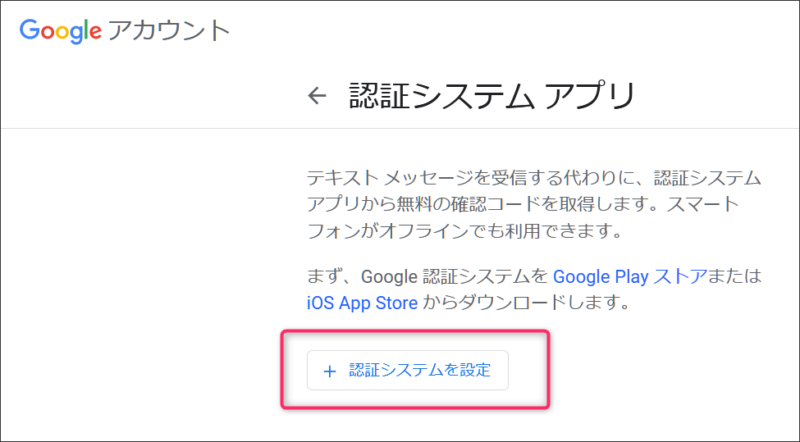

以下では Google認証システム「Google Authenticator」の設定の仕方を解説します。

認証コードを毎回入力するのは面倒くさい

初回は認証コードを入力する必要がありますが、共同で使用しているパソコンでなければ、2回目以降のログインには認証コード入力を省略できます。

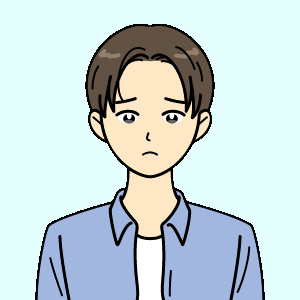

認証アプリはApp store や Google playからダウンロードしておきましょう。「authenticator」と検索して、「Google Authenticator」を選択してインストールしておきます。

今回は保護したいGoogle アカウントにログインしている状態から設定を説明します。

2段階認証プロセスをクリックします。

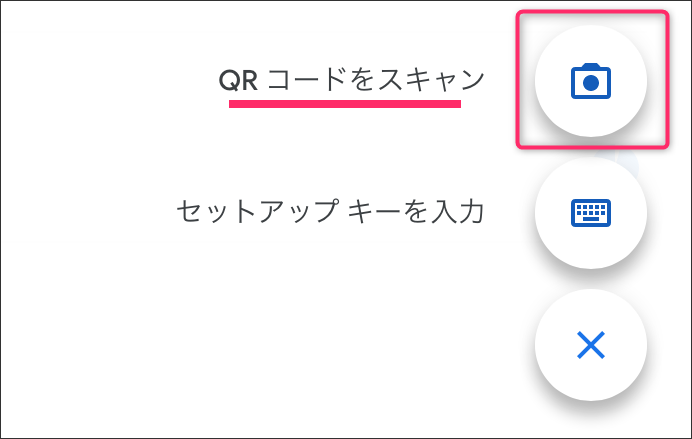

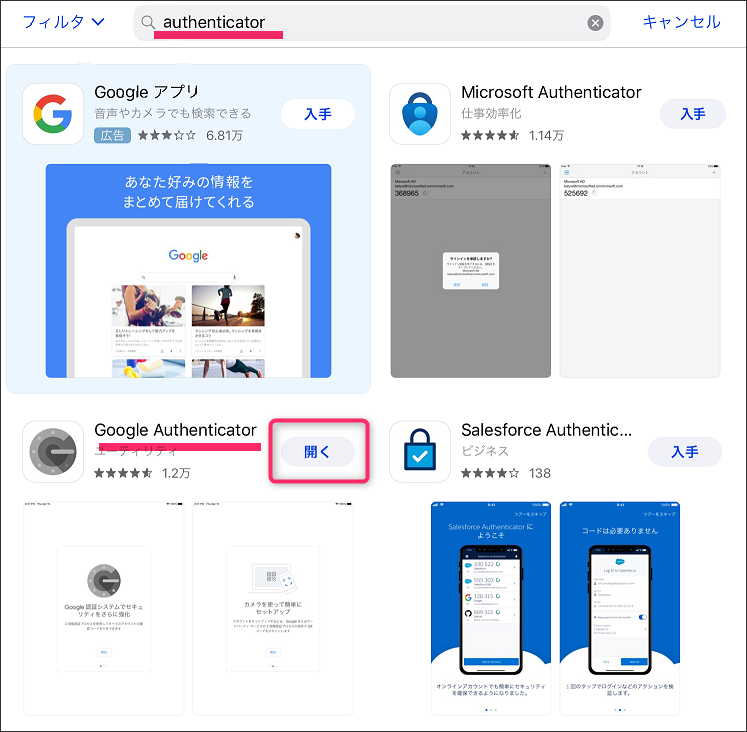

QRコードが表示されます。

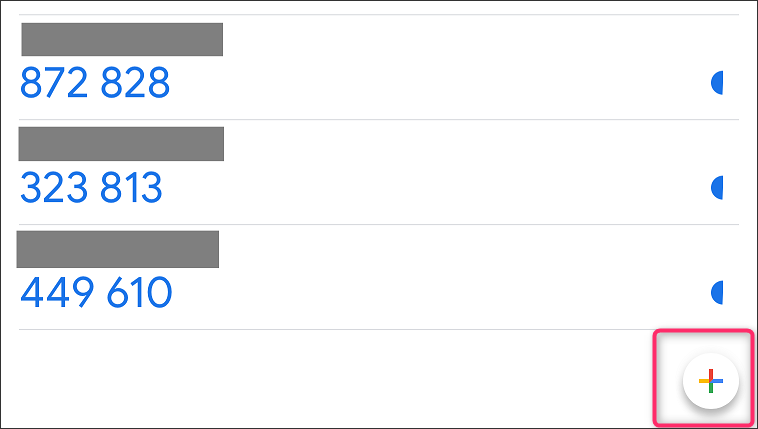

スマートフォンにダウンロードしたGoogle認証アプリを起動します。

右下のプラスボタンをタップしてから「QRコードをスキャン」でカメラで読み取ります。

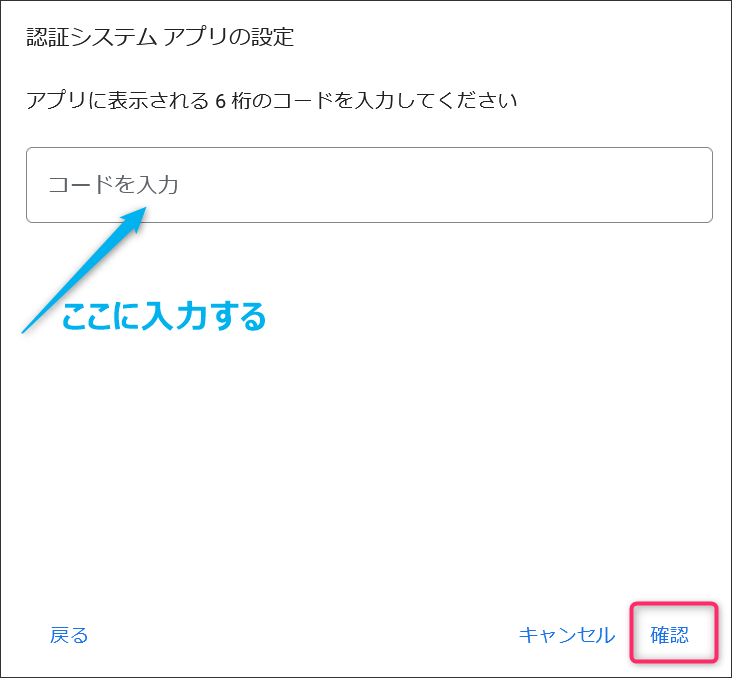

QRコードを読み取るとスマートフォンの画面上にアカウントが追加されて、6桁の数字が表示されます。

これで設定は完了しました。ブラウザ(パソコン本体)に記憶させることができるので、次回以降のログイン時にはコードの入力を省略させることができます。

さらに一歩先のセキュリティ対策

二段階認証の導入に加えて、以下の対策を行うことで、セキュリティをさらに強固にできます。

◉ ログイン通知の確認

Googleアカウントに不審なログイン試行があった場合、すぐに通知が届くように設定し、定期的に確認しましょう。

◉アカウントの復元オプションの最新化

予備のメールアドレスや電話番号が最新であることを確認し、アカウント復元時に利用できるようにしておきましょう。

◉定期的なセキュリティ診断

Googleアカウントの「セキュリティ診断」を定期的に実行し、推奨されるセキュリティ対策を適用しましょう。

アカウントの保護 まとめ

Googleは現在、今までの「2段階認証」から、より安全な「パスキー」への移行を強く推奨しています。

パスワードだけでアカウントを守る時代はすでに終わっています。

2026年現在、アカウントを保護するのに下記の設定をしておくことが推奨されています。

・認証アプリを使う二段階認証

・パスキーによるパスワードレス化

設定は数分で終わりますが、安全性は桁違いに向上します。

最も狙われやすいのはメールアカウントなので、早めの導入が実質的な「必須対策」になります。

これを機に自分のアカウントを確実に守っていきましょう。